CTB-LOCKER новый опасный вирус локер-шифровальщик

В сервисный центр доставили ноутбук с симптомами: «не открываются фотографии и документы«, при этом на экране появилась такая картинка с надписью «Your personal files are encrypted by CTB-Loker«:

В данной статье речь пойдет о модифицированном вирусе из семейства FileCoder и вымогателя Win32/Virlock. Это уже знакомый нам вирус-вымогатель, который размножается через почту в виде вложения архива. Такие фишинговые сообщения электронной почты содержат информацию о «прибывшем факсе». Архив содержит вирус, который при распаковке зашифровывает файлы пользователя и требует выкуп за восстановление.

Зашифрованы будут все картинки, архивы, базы данных 1С и документы MS Office, текстовые файлы на всех логических дисках компьютера.

Как защитить свой компьютер от вируса CTB-LOCKER?

- не открывать незнакомые письма

- не распаковывайте вложенные архивы

- удаляйте подозрительные письма.

Если произошло заражения и вымогания денег — нельзя платить мошенникам, хотя бы потому, что Ваши данные никто Вам не вернет.

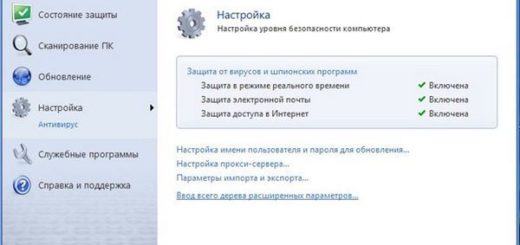

Установите качественный антивирус, который в состоянии защитить Ваш компьютер от вирусов и регулярно получает обновления баз. Именно от регулярного обновления зависит безопасность Вашего ПК.

Делайте периодически резервное копирование фотографий, документов и других важных файлов на флешки, диски и облачные сервисы.

Основной способ распространения вымогателя CTB-Locker — это фишинговые письма по электронной почте. Файл с вирусом находится во вложении к письму архиву и как правило обнаруживается современными антивирусами, к примеру ESET ловит его как Win32/TrojanDownloader.Elenoocka.A. Файл является загрузчиком на компьютер жертвы вирус FileCoder (CTB-Locker). Который обнаруживается как Win32/FileCoder.DA. После загрузки локера файлы на диске зашифровываются.

Шифровальщик CTB‑locker аналогичен известному вирусу CryptoLocker, но отличается алгоритмами шифрования. Но последствия их работы совпадают — шифруются файлы с расширениями mp4, .pem, .jpg, .doc, .cer, .db. После завершения процедуры шифрования файлов, вирус показывает предупреждение пользователю. Для этого CTB‑locker меняет обои на рабочем столе.

В CTB‑locker встроены разные языковые тексты: немецкий, голландский, итальянский, английский.

Отличительной особенностью CTB-Locker заключается в том, что вирус очень убедительно уговаривает заплатить выкуп. Он показывает, что будет после оплаты, т. е. доказывают, что шифровальщику можно верить. Вирус берет 5 случайных файлов и расшифровывает их.

Для расшифровки всех файлов необходимо только оплатить выкуп.

Вымогатель CTB-Locker показывает курс обмена биткоинов относительно национальной валюты, где расположен заблокированный компьютер. Например, 8 биткоинов — стояли $1680.

Сам загрузчик вымогателя представляет из себя небольшую по размерам и простую вредоносную программу. Запускается одноразово (по сути это скрипт) самим пользователем и шифрует все поголовно файлы по маске расширений. Шифрование проходит тихо и без симптомов, пока по окончанию, скрипт не подменит заставку на рабочем столе на bmp картинку с вышеуказанной картинкой. Аналогичная картинка, а так же файл с инструкцией по оплате вкладывается в каждую папку где произошло шифрование.

Вирус CTB-Locker относится к вымогателям, которые нельзя удалить и тем самым расшифровать файлы без ключа, полученного от злоумышленников. Основное лекарство — это резервное копирование файлов, для последующего восстановления доступа к файлам. А также регулярное обновление антивирусных баз, является главной мерой для предотвращения заражения.